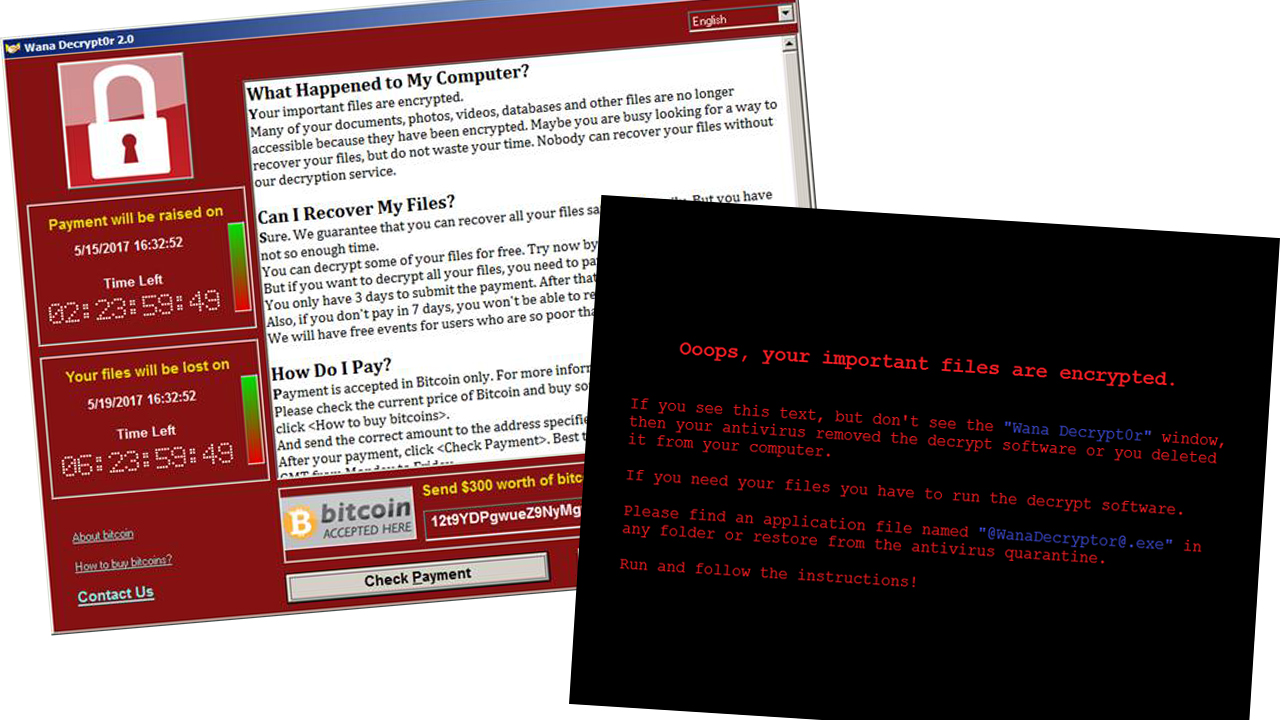

WannaCry, el ataque de ransomware que el viernes afectó a más de 200.000 sistemas en 150 países, no llegó a su fin sino todo lo contrario: especialistas hablan de un rebrote, incluso quizás sin la posibilidad de acceder a los archivos encriptados mediante un pago, es decir, inutilizando los archivos afectados.

El director de Europol, Rob Wainwright, advirtió que el ciberataque puede sufrir una nueva oleada este lunes, aunque por ahora no existen reportes ni tampoco certeza sobre que no vayan a ocurrir en un futuro.

«Llevamos a cabo operaciones contra unos 200 ciberataques al año, pero nunca habíamos visto nada así», subrayó el jefe de Europol, que teme que el número de víctimas siga creciendo «cuando la gente vuelva al trabajo».

La opinión generalizada es que la NSA desarrolló herramientas de hackeo y copias de ellas fueron filtradas a internet y empleadas para el ataque.

La primera oleada del ransomware perdió impulso en la noche del viernes, después de que un experto tomara el control de un servidor conectado al brote, paralizando una herramienta que hacía que el malware se propagara.

Culpables

Funcionarios de los EEUU y Europa intentaban encontrar a los autores del ciberataque que paralizó empresas, instituciones e incluso hospitales.

Donald Trump, presidente de los EEUU, ordenó a su asesor de Seguridad Nacional, Tom Bossert, celebrar una reunión de emergencia en la noche del viernes para analizar la amenaza del ciberataque.

Los máximos responsables de seguridad celebraron otra reunión el sábado en la Sala de Crisis de la Casa Blanca y tanto el FBI como la Agencia de Seguridad Nacional (NSA, por sus siglas en inglés) estaban intentando identificar a los autores del masivo ciberataque.

Microsoft envió en marzo parches de seguridad para los sistemas afectados y el viernes debió dar asistencia extra a sus clientes, incluso aquellos que emplean Windows XP, fuera del ciclo de actualizaciones, como una manera de detener el brote.

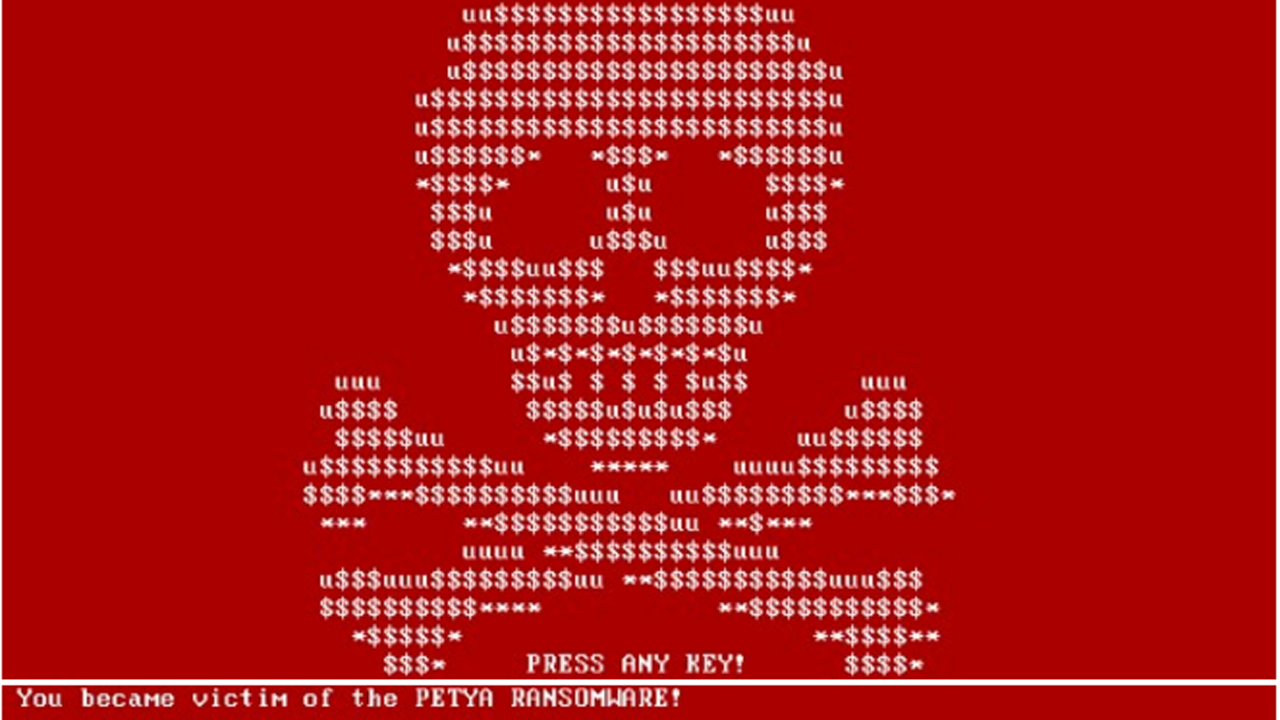

El código para explotar una brecha que permite un rápido despliegue por la red, conocido como «Eternal Blue», fue divulgado en marzo por el grupo de hackers Shadow Brokers, que asegura que lo robó de un repositorio de herramientas de interferencia informática de la NSA.